Графические ключи варианты, Графические ключи так же предсказуемы, как пароли «1234567» и «password»

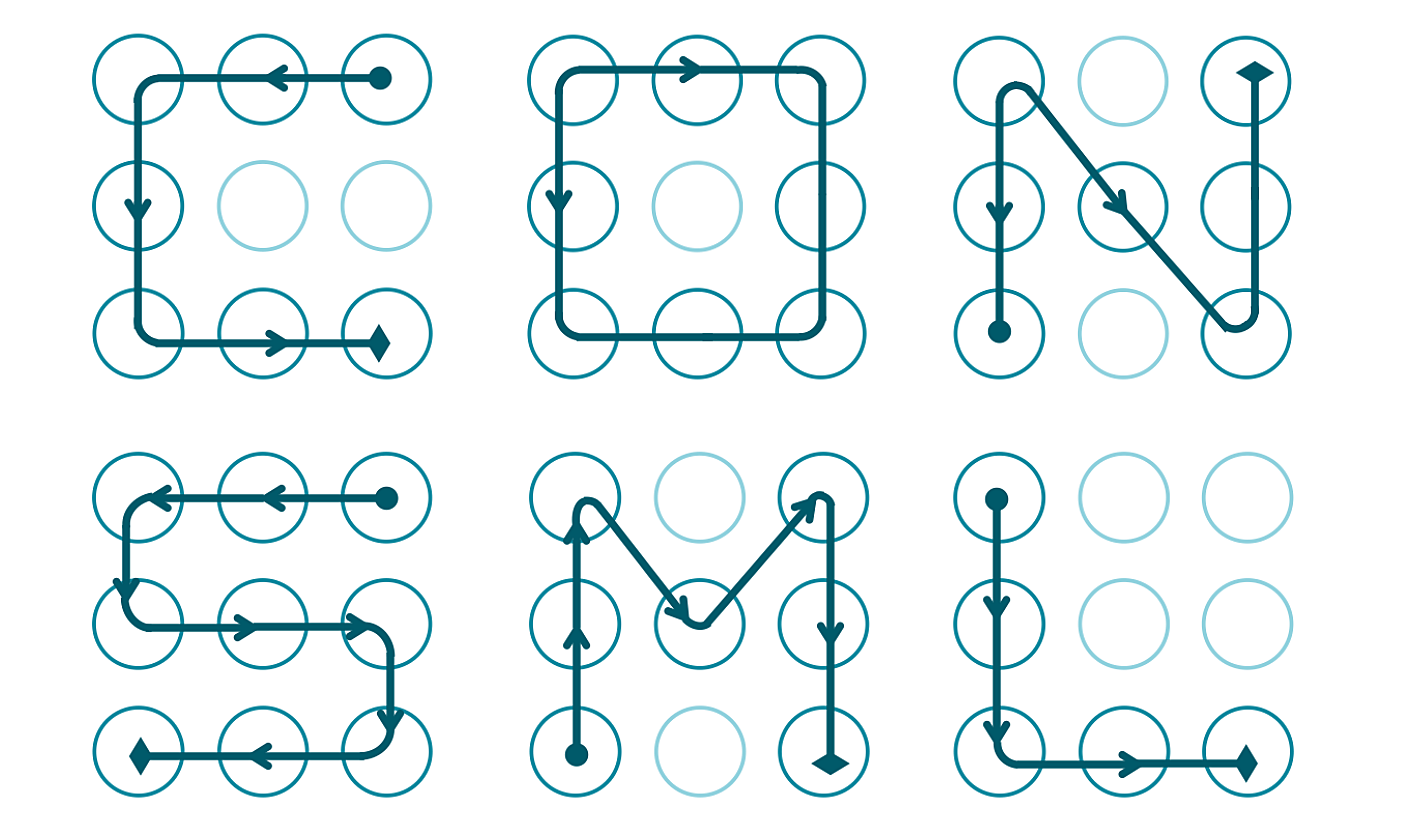

Женщины чаще устанавливают простые и легко угадываемые пароли, в то время как мужчины в этом вопросе предпочитают выбирать сложные варианты. Так же как в случае с обычными паролями, число комбинаций возрастает экспоненциально, вместе с длиной графического ключа. На пятом кадре — набор смоделированных графических паролей ключей. Описание Длина графического ключа должна быть в пределах минимум 4 узла и максимум 9 узлов.

Что только не придумывают производители смартфонов для того, чтобы пользователи отказались от паролей вроде или qwerty, подобрать которые не составляет никакого труда. Как выяснилось, использования графического ключа на странице блокировки ничуть не усложняет несанкционированный вход в устройство, поскольку большинство владельцев смартфонов используют примерно одинаковые, и при этом, достаточно простые ключи. Получается, что защита графическим ключом не такая надежная, как принято считать.

Наиболее редкие комбинации — короткие и когда ключ нарисован пересекающимися линиями. Их труднее всего подобрать, и сложность возрастает с увеличением числа линий. На основании проведенных исследований стало известно, что мужчины в целом придумывают более сложные и длинные пароли, чем женщины. Самые сложные пароли — у молодых мужчин. Из картинки понятно, что чем короче длина графического ключа, тем меньше число комбинаций для подбора, а значит, пароль более уязвим для взлома.

Специфическая последовательность соединения узлов также является ключевым моментом для такого пароля. Чтобы определить, какие точки использовал человек, важно также знать, в каком направлении движется его палец.

Рисунок Для каждого отрезка линии траектории необходимо рассчитать наклон и направление горизонтального смещения пальца т. Полученная информация будет сверяться с таблицей оценки возможных направлений линий движения. Наклон линии также определяется по координатам начальной и конечной точки выделенного отрезка.

Рисунок 11 демонстрирует номера направлений движения пальца, присвоенные каждому сегменту траектории. Собранная информация о траектории движения пальца сопоставляется с возможными вариантами ключей, которые ранжируются с учетом эвристики. Этот процесс описан в выше приведенном алгоритме.

В данной статье был рассмотрен метод обхода графического пароля. Метод базируется на исследовании видеозаписи разблокирования устройства самим пользователем. Стоит отметить, что видеозапись может быть сделана с помощью камеры мобильного устройства на расстоянии до двух метров. Алгоритм восстанавливает траекторию движения пальца по экрану устройства для определения графического пароля.

Очевидно, что графический пароль не является надежным методом блокировки. Поэтому для обеспечения безопасности графического пароля стоит:. Стоит отметить, что графический пароль не является единственным способом защиты пользовательских данных в устройствах под управлением Android.

Помимо графического пароля, существуют иные механизмы защиты, такие как: Touch ID, создание комбинированного пароля состоящего из букв, символов и цифр , а также пин-код.

Использование материалов сайта с полной копией оригинала допускается только с письменного разрешения администрации. Все права защищены. Перейти к основному содержанию. Главная » Аналитика » Анализ угроз. Гарда WAF - вы увидите это первым! Гарда WAF - больше, чем защита веб-приложений. Расширенные возможности WAAP, экспертные кейсы и прогнозы - регистрируйтесь! Вверх Проголосовало: Несанкционированный доступ.

Введение 2. Модель угроз 3.

Механизм отслеживания траектории движения пальца 4. Получение информации о направлении движения пальца 5. Выводы Введение Операционная система Android предусматривает использование графического пароля ключа для разблокировки устройства, а также для защиты пользовательской информации.

Рисунок 1. Метод прямого наблюдения за пользователем Более актуальной является ситуация, в которой «наблюдатель» находится на расстоянии от владельца и производит съемку под углом к экрану. Рисунок 2. Запись видео «А» в общественном месте Рисунок 2. Экран устройства, полученный с видео «А» Рисунок 3. Запись видео «Б» в общественном месте Рисунок 3.

Экран устройства, полученный с видео «Б» Модель угроз Напомним, что существует несколько условий создания корректного графического ключа: Ключ должен состоять как минимум из 4 точек. Каждая точка может быть использована только один раз. Рисунок 4.

Пример графического ключа Для разблокировки устройства необходимо в определенной последовательности воспроизвести построенный узор ключ , соединяя точки на экране. Предположим, что некто хочет получить доступ к защищенному графическим паролем устройству.

Рисунок 5. Последовательность воссоздания графического ключа На рисунке 5 поэтапно показана собственно атака. На первом кадре зафиксирован момент записи видео разблокирования мобильного устройства владельцем.

На втором кадре выделены два сегмента: в одном палец, рисующий узор на экране, в другом — элемент устройства точка фиксации. Далее подключается алгоритм отслеживания движения пальца по экрану устройства. На третьем кадре — отрисовка траектории движения пальца с ракурса камеры.

На четвертом кадре — моделирование траектории движения пальца с ракурса пользователя. На пятом кадре — набор смоделированных графических паролей ключей. На шестом кадре — итоговый графический пароль ключ , предлагаемый к вводу на устройстве. Механизм отслеживания траектории движения пальца Следует отметить, что на каждом кадре видеоряда необходимо определять положение двух областей: первой — вокруг пальца, второй — края устройства.

Рисунок 6. Траектория движения пальца Отслеживание движения пальца осуществляется посредством алгоритма Tracking-Learning-Detection. Программный код Tracking-Learning-Detection приведен ниже: По умолчанию алгоритм передает информацию о местоположении объекта относительно верхнего левого угла видеокадра.

Устранение влияния дрожания камеры посредством алгоритма Tracking-Learning-Detection Рисунок 8. Искомый графический ключ Генерируемая алгоритмом Tracking-Learning-Detection траектория движения пальца искажена по отношению к действительной траектории из-за разных углов положения экрана по отношению к пользователю и камере.

Программный код алгоритма: Угол съемки — это угол между установленной границей устройства и горизонталью. Рисунок 9.